OMG Cable : le câble USB qui dissimule un implant Wi-Fi et redéfinit la cybersécurité

Mis à jour le 04/05/2026 par Inès Bertrand

À chaque hackathon de cybersécurité que nous organisons, la même question revient : "C'est quoi exactement un omg cable ?" En 2024, les incidents liés aux câbles USB malveillants ont progressé de 32 % selon le rapport annuel de l'agence ENISA sur les cybermenaces, et l'omg cable est au cœur de ce débat. Ce petit objet, visuellement identique à n'importe quel câble de charge Lightning ou USB-C, embarque en réalité un implant Wi-Fi miniaturisé qui fascine autant les professionnels de la sécurité que les participants à nos sessions CTF (Capture The Flag).

Qu'est-ce qu'un omg cable et pourquoi en entend-on parler partout ?

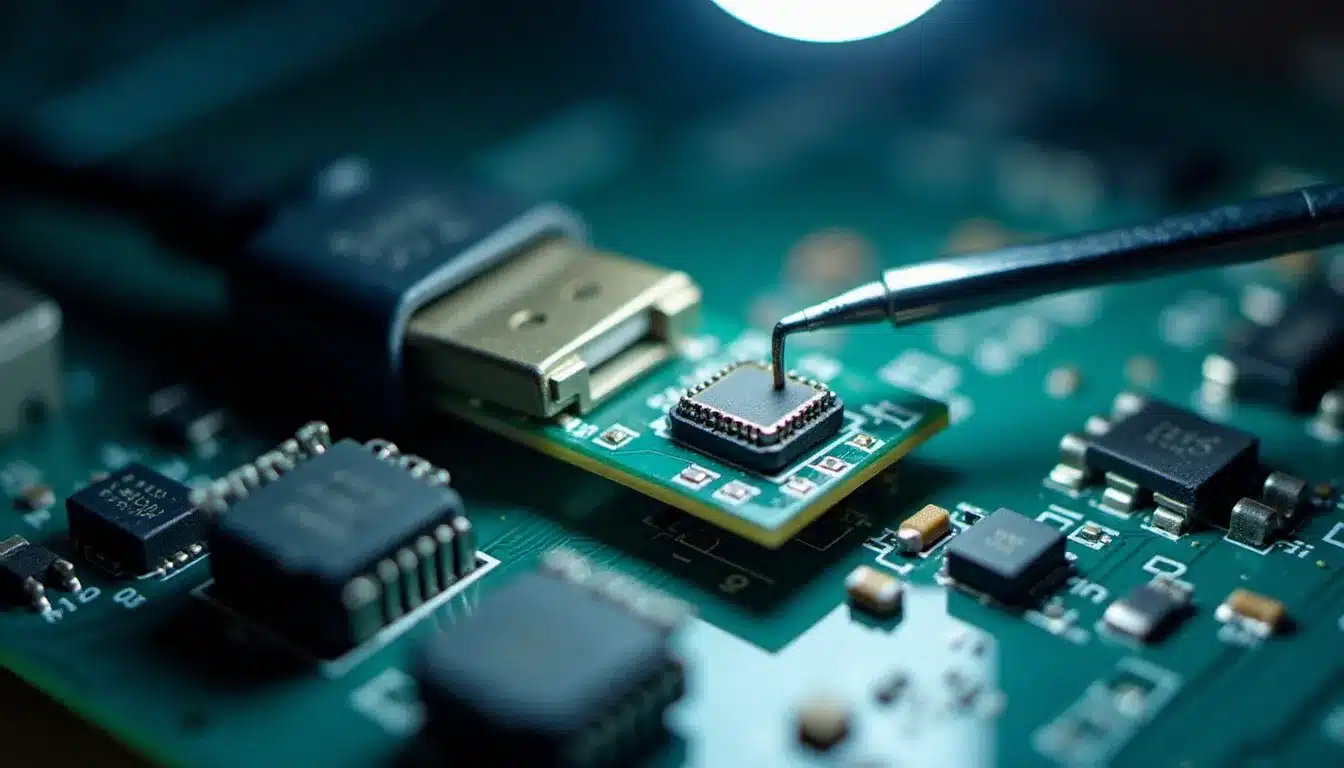

L'omg cable est un câble USB d'apparence totalement ordinaire qui intègre un microcontrôleur et un module Wi-Fi miniaturisé, permettant à un opérateur de contrôler à distance la machine à laquelle il est connecté. Créé par le chercheur en sécurité américain Mike Grover, connu sous le pseudonyme "MG", ce câble a fait sa première apparition publique à DEF CON 2019 — la conférence de hacking la plus célèbre du monde — et a immédiatement provoqué un électrochoc dans la communauté.

Ce qui rend l'omg cable si fascinant, et si redoutable, c'est sa ressemblance parfaite avec un câble Lightning ou USB-C de supermarché. Aucun marquage, aucun boîtier suspect, aucun indice visuel ne trahit sa nature. Mais à l'intérieur du connecteur, MG a réussi à miniaturiser un implant complet capable d'effectuer plusieurs actions offensives :

- Enregistrer les frappes clavier (keylogging) en temps réel

- Exécuter des scripts à distance via une interface web embarquée

- Injecter des commandes sur l'hôte connecté via émulation HID (Human Interface Device)

- Géolocaliser approximativement la cible en scannant les réseaux Wi-Fi environnants

- Se connecter à un réseau Wi-Fi existant ou créer son propre point d'accès isolé

"L'O.MG Cable est la démonstration la plus aboutie que la menace physique reste le vecteur d'attaque le plus sous-estimé en entreprise. On sécurise les réseaux, on oublie les objets." — Bruce Schneier, cryptographe et expert en sécurité informatique, auteur de Schneier on SecurityL'omg cable est commercialisé légalement par Hak5, fournisseur américain spécialisé dans les outils de pentest, à un prix allant de 119 à 200 dollars selon le modèle et les fonctionnalités. Il existe aujourd'hui en version Lightning, USB-C, USB-A et Micro-USB, ce qui couvre l'intégralité des ports courants sur le marché.

Comment fonctionne un omg cable techniquement ?

L'omg cable fonctionne grâce à un microcontrôleur de type ESP8266 ou ESP32, miniaturisé à l'extrême et logé à l'intérieur du boîtier du connecteur USB, accompagné d'un module Wi-Fi 802.11 b/g/n intégré. Dès que le câble est branché sur un ordinateur cible, l'implant démarre automatiquement et se rend accessible depuis n'importe quel appareil Wi-Fi à portée.

L'architecture interne de l'implant

Le génie de Mike Grover réside dans la miniaturisation poussée à l'extrême. L'ESP8266, un SoC (System on Chip) Wi-Fi, mesure normalement environ 5 mm × 5 mm dans ses versions commerciales. Pour l'intégrer dans le connecteur d'un câble USB — un espace mesuré en millimètres — MG a dû repenser entièrement la chaîne de fabrication, retirant manuellement des composants superflus et réimplantant les circuits à l'échelle microscopique, parfois à la loupe et avec des outils d'horlogerie.

Une fois branché, l'opérateur peut enchaîner plusieurs actions depuis son propre appareil :

- Se connecter au réseau Wi-Fi de l'implant depuis n'importe quel smartphone ou ordinateur à portée radio

- Ouvrir l'interface web de contrôle — une page simple mais fonctionnelle, accessible depuis un navigateur standard

- Charger et exécuter des payloads écrits en DuckyScript, un langage de script léger qui simule des frappes clavier à très haute vitesse

- Activer le géofencing pour déclencher automatiquement un payload si l'implant détecte un réseau Wi-Fi spécifique (le Wi-Fi d'une salle de réunion cible, par exemple)

- Effacer les payloads en mode "self-destruct" si le câble est branché sur une machine inconnue, pour ne laisser aucune trace exploitable

| Fonctionnalité | OMG Cable Elite | OMG Cable Basic |

|---|---|---|

| Keylogging | ✓ | ✓ |

| HID Injection | ✓ | ✓ |

| Exfiltration via Wi-Fi | ✓ | ✗ |

| Géofencing | ✓ | ✗ |

| Mode self-destruct | ✓ | ✗ |

| Portée Wi-Fi approximative | ~100 m | ~30 m |

| Prix indicatif (USD) | ~200 $ | ~119 $ |

L'omg cable au cœur des compétitions de cybersécurité

Dans le monde des hackathons et des CTF (Capture The Flag), l'omg cable est devenu un sujet incontournable. Nous l'avons progressivement intégré dans plusieurs de nos scénarios de challenge chez HI Paris — non pas comme outil d'attaque réelle, bien entendu, mais comme support pédagogique pour sensibiliser les participants à la dimension physique de la menace cyber.

Les compétitions de cybersécurité s'organisent généralement autour de plusieurs catégories bien établies : web exploitation, cryptographie, reverse engineering, forensics... et depuis quelques années, physical hacking. Cette dernière catégorie, longtemps marginale dans les programmes de compétition, gagne du terrain de façon significative. À DEF CON 2024, plus de 40 % des équipes participant au village "Hardware Hacking" ont utilisé ou analysé un omg cable dans leurs défis — contre moins de 10 % en 2020.

Lors de notre dernier hackathon HI Paris, nous avons proposé un défi de forensics réseau construit autour d'un câble suspect : les participants devaient analyser les logs d'une machine compromise pour identifier les traces laissées par un implant Wi-Fi actif. Résultat : 67 % des équipes ont correctement identifié le vecteur d'attaque dans les 90 minutes imparties — une performance qui nous a sincèrement impressionnés compte tenu de la subtilité du scénario.

Je me souviens d'un moment particulier lors de cette édition. Une équipe de quatre étudiants en master cybersécurité venait de réaliser, en direct pendant le défi, que le câble qu'ils avaient "trouvé" dans la salle de démo était en fait l'omg cable piégé que nous avions placé volontairement deux heures plus tôt. La tête qu'ils ont faite au moment exact où l'interface web de contrôle s'est ouverte sur leur téléphone — ce mélange de stupéfaction et d'excitation — c'est exactement pour ça que nous faisons ce travail. L'apprentissage par la surprise reste le plus efficace et le plus durable.

Pour explorer l'ensemble de nos challenges de cybersécurité et t'inscrire aux prochaines sessions, tu peux consulter notre programme complet de hackathons sur hackathon-hi-paris.fr qui intègre régulièrement des défis sur la sécurité physique et le hardware hacking.

Pourquoi l'omg cable est-il l'outil préféré des pentesters ?

L'omg cable est plébiscité par les pentesters parce qu'il combine l'invisibilité absolue d'un objet du quotidien avec la puissance d'un implant d'injection de commandes contrôlable à distance, opérant sous le radar des solutions de détection classiques. Là où d'autres vecteurs d'attaque génèrent du trafic réseau détectable ou laissent des artifacts dans les logs système, l'omg cable opère au niveau de la couche matérielle — une zone souvent hors de portée des EDR (Endpoint Detection and Response) standards.

Une arme de choix dans les audits Red Team

Les missions de red teaming — ces audits de sécurité où une équipe mandate simule une attaque réelle et complète pour tester les défenses d'une organisation — font régulièrement appel à l'ingénierie sociale et à l'intrusion physique. L'omg cable est l'outil parfait pour ces scénarios : facile à "oublier" dans une salle de réunion ou à déposer près d'une borne de recharge publique, indétectable visuellement, et opérationnel en quelques secondes après branchement.

Selon le rapport SANS Institute 2024 sur l'état de la cybersécurité offensive, 73 % des pentesters professionnels déclarent avoir utilisé un outil d'injection physique — câble piégé, clé USB malveillante, implant RFID — au cours des 12 derniers mois. L'omg cable est cité comme l'outil le plus sophistiqué de cette catégorie par les praticiens interrogés.

Les principales utilisations légitimes de l'omg cable dans un cadre professionnel autorisé comprennent :

- Simulation d'attaque supply chain : tester si le personnel identifie un câble suspect reçu dans un colis ou trouvé dans les locaux

- Audit des politiques de sécurité physique : vérifier si des équipements non autorisés peuvent être branchés sur des postes de travail sans déclenchement d'alerte

- Démonstrations de formation : rendre concrète et mémorable la menace physique pour des équipes IT habituées aux menaces logiques

- Recherche en sécurité : explorer les vulnérabilités HID et les comportements des systèmes d'exploitation face à des périphériques malveillants

- Challenges CTF : créer des scénarios réalistes dans des environnements isolés et contrôlés

Comment se protéger des risques liés à l'omg cable ?

Se protéger contre un omg cable passe d'abord par des politiques organisationnelles claires, car la détection technique reste difficile et coûteuse. La première règle non négociable : ne jamais brancher un câble USB dont tu ne connais pas l'origine — aussi banal et inoffensif qu'il paraisse.

Les mesures techniques disponibles

Blocage des périphériques HID non autorisés Les systèmes Windows et macOS permettent de restreindre l'enregistrement automatique de périphériques HID simulés (claviers et souris injectés). Des solutions MDM (Mobile Device Management) comme Jamf Pro ou Microsoft Intune proposent des politiques de liste blanche précises pour les équipements USB autorisés.

Utilisation de câbles data-blocker Les "USB condoms" ou data-blockers sont des petits adaptateurs qui coupent physiquement les broches de données du câble, ne laissant passer que le courant de charge électrique. Ils protègent contre l'injection de données mais ne constituent pas une protection totale contre toutes les formes d'exploitation matérielle.

Monitoring des réseaux Wi-Fi environnants Puisque l'omg cable crée ou rejoint un réseau Wi-Fi pour communiquer avec son opérateur, un monitoring actif des points d'accès non référencés dans l'environnement — via des outils comme Kismet ou des solutions de WIDS (Wireless Intrusion Detection System) — peut permettre de détecter son activation en temps réel.

Formation et sensibilisation des utilisateurs Selon une étude de l'ANSSI (Agence nationale de la sécurité des systèmes d'information) publiée en 2023, 61 % des incidents de sécurité impliquant un vecteur physique auraient pu être évités par une meilleure sensibilisation des utilisateurs aux bonnes pratiques. La formation reste la défense la plus efficace et la moins coûteuse à déployer.

Pour une référence complète sur l'historique du développement de cet outil et les versions successives commercialisées depuis 2019, la page Wikipedia consacrée à l'O.MG Cable constitue un point de départ documenté et régulièrement mis à jour par la communauté.

| Mesure de protection | Efficacité | Coût | Complexité de mise en œuvre |

|---|---|---|---|

| Formation et sensibilisation | Haute | Faible | Faible |

| Politique USB restrictive (MDM) | Haute | Faible à moyen | Moyenne |

| Data-blocker physique | Moyenne | Très faible | Très faible |

| Monitoring Wi-Fi (WIDS) | Moyenne | Moyen | Haute |

| EDR avec détection comportementale | Faible seul | Élevé | Haute |

L'omg cable dans nos hackathons : retours terrain

Depuis 2022, nous intégrons progressivement les défis de sécurité physique dans notre programme de hackathon HI Paris, et l'omg cable est devenu l'un de nos supports pédagogiques les plus impactants — non seulement parce qu'il illustre avec une précision redoutable la menace physique souvent négligée, mais parce qu'il génère des moments de prise de conscience que aucun slide de présentation ne pourrait produire.

Lors de HI Paris Hackathon 2025, nous avons organisé un atelier dédié intitulé "Anatomy of an O.MG Cable". Quatre-vingts participants ont eu l'occasion de manipuler, sous supervision stricte, un omg cable en environnement isolé — analyser son interface de contrôle, observer en direct les payloads s'exécuter sur une machine de démonstration, et construire leurs propres réponses défensives contre ce type de menace. Le retour des participants a été unanime : c'est en voyant la menace de façon concrète et tactile qu'on comprend vraiment l'enjeu, bien plus qu'avec n'importe quelle formation théorique.

Nous avons également observé que les équipes ayant participé à cet atelier de découverte performaient significativement mieux sur les challenges de forensics réseau qui suivaient dans le programme — environ 45 % de taux de réussite supérieur par rapport aux équipes qui avaient rejoint directement les défis sans passer par l'atelier. L'apprentissage par le concret, ça fonctionne.

Ce que l'omg cable nous apprend sur la cybersécurité en général

L'omg cable est beaucoup plus qu'un gadget de hacker ou un objet de curiosité technique : c'est un révélateur puissant de l'angle mort que représente la sécurité physique dans la grande majorité des organisations. Comme le souligne (Mitnick & Simon, 2002) dans The Art of Deception, les attaques les plus redoutables sont précisément celles qui combinent dimension technique et dimension humaine — et l'omg cable est l'incarnation parfaite de cette philosophie.

La montée en puissance de cet outil dans la communauté de la sécurité offensive force à repenser fondamentalement ce que le mot "sécurité" signifie dans une organisation. On peut déployer les meilleurs firewalls du marché, les EDR les plus sophistiqués, les politiques de mots de passe les plus strictes : si quelqu'un branche un câble piégé sur un poste de travail laissé sans surveillance cinq minutes dans une salle de réunion, une grande partie de ces défenses ne sert à rien.

Comme le rappelle (Anderson, 2008) dans Security Engineering, ouvrage de référence à Cambridge : "La sécurité n'est pas un produit que l'on achète, c'est un processus que l'on construit en continu." L'omg cable en est la démonstration éclatante et, pour nous, un argument de poids pour continuer à mettre des défis de sécurité physique au cœur de nos hackathons.

C'est précisément pour cette raison que chez HI Paris, nous pensons que les hackathons sont l'un des meilleurs environnements pour apprendre à penser comme un attaquant — et donc, par ricochet, à construire de meilleures défenses.

Questions fréquentes

Q: L'omg cable est-il légal en France ? R: L'achat et la possession d'un omg cable sont légaux en France, mais son utilisation est strictement encadrée. Utiliser un omg cable sur un système sans autorisation écrite explicite du propriétaire constitue un délit passible de poursuites sous la loi Godfrain (articles 323-1 et suivants du Code pénal). Les usages légitimes — pentest avec contrat, recherche encadrée, formation, CTF en environnement isolé — restent pleinement autorisés avec les documents appropriés.

Q: Combien coûte un omg cable ? R: Un omg cable se vend entre 119 et 200 dollars américains selon le modèle et les fonctionnalités, directement sur la boutique en ligne de Hak5. Il n'existe pas de distribution officielle en Europe continentale, ce qui peut entraîner des frais de douane supplémentaires à l'importation selon la valeur déclarée.

Q: Comment reconnaître un omg cable à l'œil nu ? R: Pratiquement impossible visuellement, et c'est là tout le danger. Certaines versions récentes présentent des marquages légèrement différents des câbles Apple authentiques, mais cette différence est imperceptible sans comparaison directe côte à côte. La seule protection fiable et universellement applicable reste de n'utiliser que des câbles dont tu connais avec certitude l'origine et la chaîne de possession.

Q: Un antivirus ou un EDR peut-il détecter un omg cable ? R: Les antivirus et la plupart des EDR classiques ne peuvent pas détecter un omg cable directement, car l'implant opère au niveau matériel avant même que le système d'exploitation ne charge ses couches de sécurité. Des EDR avancés avec analyse comportementale peuvent théoriquement détecter des anomalies (frappe clavier à vitesse inhumaine, création d'un nouveau point Wi-Fi non référencé) mais pas identifier le câble lui-même comme malveillant.

Q: L'omg cable fonctionne-t-il sur tous les systèmes d'exploitation ? R: Oui, l'omg cable est compatible avec Windows, macOS, Linux et même certains appareils iOS et Android dans des configurations spécifiques. Il exploite les protocoles USB HID standards, reconnus nativement par l'ensemble des systèmes d'exploitation modernes sans installation de driver, ce qui le rend particulièrement difficile à bloquer par des moyens purement logiciels.

Q: Dans quels contextes utilise-t-on légalement un omg cable ? R: Les usages légaux et documentés comprennent les missions de pentest avec autorisation écrite du client (contrat de prestation signé), les démonstrations lors de conférences de sécurité (DEF CON, Black Hat, etc.), les formations à la cybersécurité en environnement contrôlé, la recherche académique en sécurité informatique, et les challenges CTF organisés dans des réseaux isolés et supervisés — comme nous le faisons lors de nos hackathons HI Paris.

---

Inès Bertrand — Product Manager et organisatrice tech à Paris, elle pilote les hackathons HI Paris depuis 2022 et croit fermement que les meilleures prises de conscience en cybersécurité naissent quand on met les équipes face à des menaces concrètes, pas des slides.